Home > Resourche Group > ott belépni a saját csoportba > ott középen fent: + Create > keresősáv: Microsoft Windows 10 > Create; size: legolcsóbb; inbound ports: http, https, rdp > Create

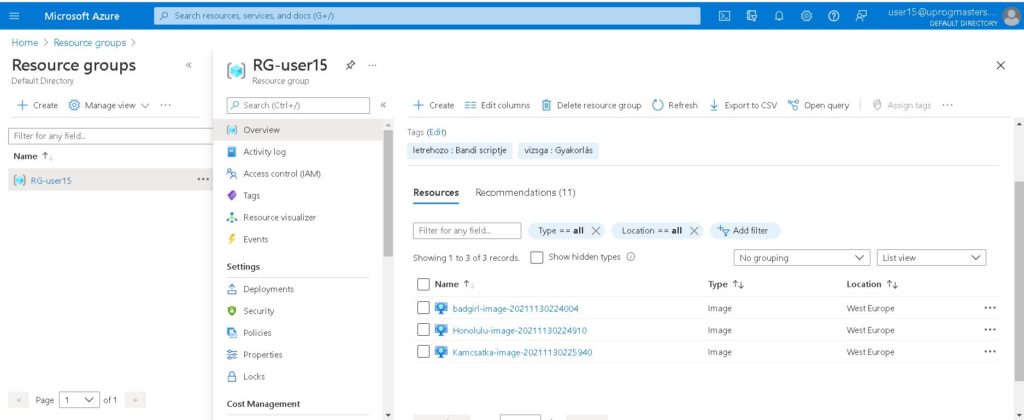

Négy erőforrás jön létre: a virtuális gép; publikus IP cím; nsg: a Network Security Gruop; a Network Interface: az a NIC, a hálózati kártya; disk

Egy kattintás ide a folytatáshoz….